Giải pháp Zero Trust là một mô hình bảo mật không dựa trên giả định rằng bất kỳ người dùng hay thiết bị nào đều đáng tin cậy, cho dù chúng có nằm trong hay ngoài mạng công ty. Thay vào đó, mọi yêu cầu truy cập đều phải được xác minh và đánh giá liên tục. Đây là một cách tiếp cận bảo mật hiện đại nhằm bảo vệ tài nguyên của tổ chức, nhất là trong bối cảnh mà các thiết bị và người dùng có thể truy cập từ nhiều địa điểm khác nhau.

Tổng quan về Zero Trust

Thay vì tin rằng mọi thứ đằng sau bức tường lửa (firewall) của công ty là an toàn, mô hình Zero Trust giả định vi phạm và xác minh từng yêu cầu như thể nó bắt nguồn từ một mạng không được kiểm soát. Bất kể yêu cầu bắt nguồn từ đâu hay truy cập vào tài nguyên nào, mô hình Zero Trust dạy chúng ta “đừng bao giờ tin tưởng, hãy luôn xác minh”.

>>Tham gia workshop bảo mật cùng chuyên gia Microsoft

.png)

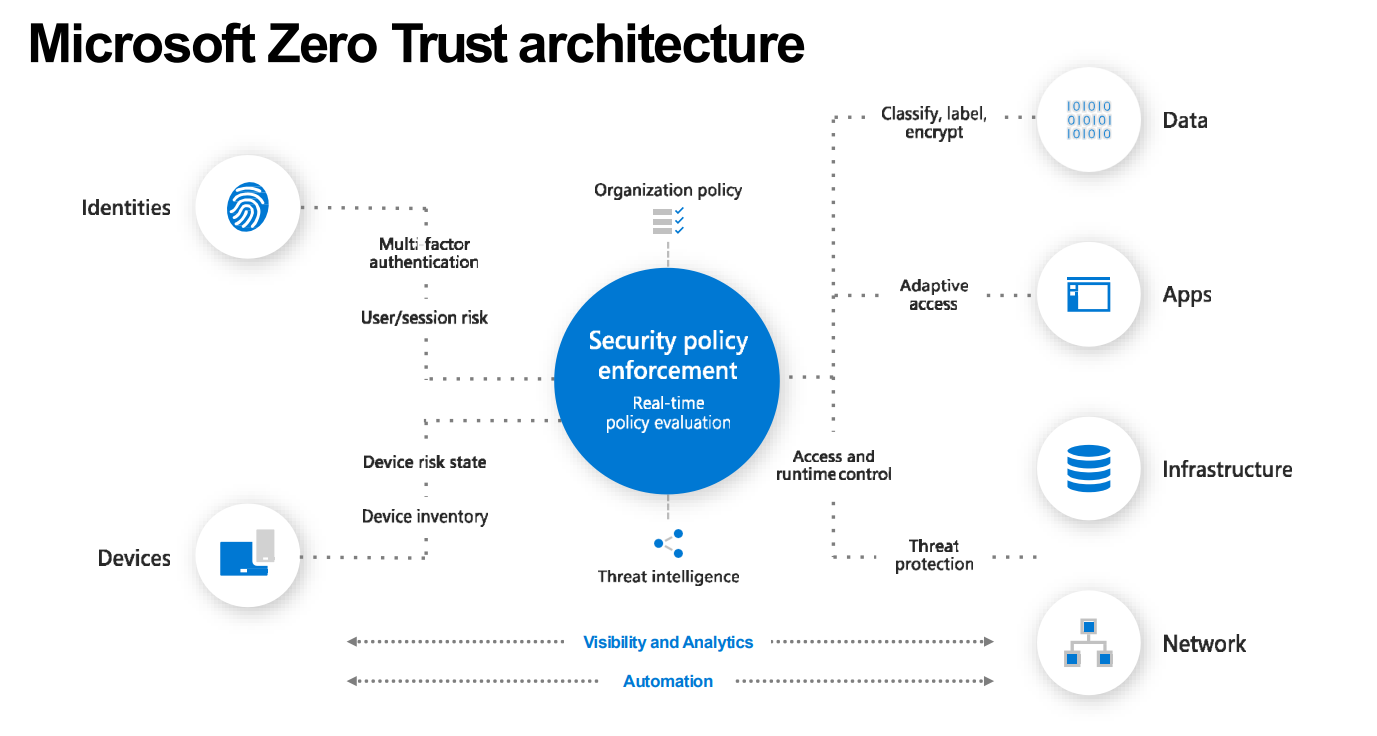

Trong mô hình Zero Trust, mọi yêu cầu truy cập đều được xác thực mạnh mẽ, được ủy quyền trong các ràng buộc chính sách và kiểm tra các điểm bất thường trước khi cấp quyền truy cập. Mọi thứ từ danh tính (identity) của người dùng đến môi trường lưu trữ của ứng dụng đều được sử dụng để ngăn vi phạm. Giải pháp Zero Trust của Microsoft áp dụng nguyên tắc phân đoạn vi mô (micro-segmentation) và các nguyên tắc truy cập ít đặc quyền (privileged access) nhất để giảm thiểu chuyển động ngang (lateral movement). Cuối cùng, trí thông minh và phân tích phong phú giúp chúng ta xác định điều gì đã xảy ra, điều gì đã bị xâm phạm và cách ngăn điều đó xảy ra lần nữa.

Các nguyên tắt của Zero Trust:

- Xác minh rõ ràng. Luôn xác thực và ủy quyền dựa trên tất cả các điểm dữ liệu có sẵn, bao gồm danh tính người dùng (identity), vị trí (location), tình trạng thiết bị (device health), dịch vụ (service) hoặc khối lượng công việc (workloads), phân loại dữ liệu (data classification) và các điểm bất thường.

- Sử dụng quyền truy cập ít đặc quyền nhất. Giới hạn quyền truy cập của người dùng với Just-In-Time and Just-Enough Access (JIT/JEA), các chính sách thích ứng dựa trên rủi ro và bảo vệ dữ liệu.

- Giả lập vi phạm. Giảm thiểu phạm vi vi phạm và ngăn chặn chuyển động ngang (lateral movement) bằng cách phân đoạn quyền truy cập (segmenting access) theo mạng, người dùng, thiết bị và ứng dụng. Xác minh tất cả các phiên được mã hóa (encrypted) từ đầu đến cuối. Sử dụng phân tích để có được khả năng hiển thị, phát hiện mối đe dọa và cải thiện khả năng phòng thủ.

Kiểm soát truy cập (access) với policy

Ngày nay, các doanh nghiệp cần có khả năng cung cấp quyền truy cập (access) an toàn vào tài nguyên của họ bất kể người dùng hoặc môi trường ứng dụng. Trước khi cho phép quyền truy cập, bạn cần đánh giá vị trí của người dùng, vai trò của họ trong doanh nghiệp, tình trạng thiết bị của họ, loại dịch vụ và phân loại dữ liệu mà họ yêu cầu quyền truy cập, v.v. Để làm điều này một cách hiệu quả, Microsoft cần sử dụng tín hiệu và thực thi chính sách tự động để mang lại sự cân bằng phù hợp giữa bảo mật và trải nghiệm người dùng tối ưu.

Mô hình bảo mật Zero Trust dựa trên việc thực thi tự động chính sách bảo mật để đảm bảo các quyết định truy cập tuân thủ trong toàn bộ lĩnh vực kỹ thuật số. Framework kiểm soát được tích hợp trong các giải pháp và công cụ bảo mật cho phép doanh nghiệp của bạn tinh chỉnh các chính sách truy cập với thông tin rủi ro về người dùng, thiết bị, ứng dụng, vị trí và phiên theo ngữ cảnh để kiểm soát tốt hơn cách người dùng truy cập tài nguyên công ty và tài nguyên khác. Các chính sách này được sử dụng để quyết định có cho allow access, deny access hay control access với các thách thức xác thực bổ sung (chẳng hạn như xác thực đa yếu tố/multi-factor authentication), điều khoản sử dụng (terms of use) hoặc hạn chế truy cập (access restriction).

Xây dựng Zero Trust

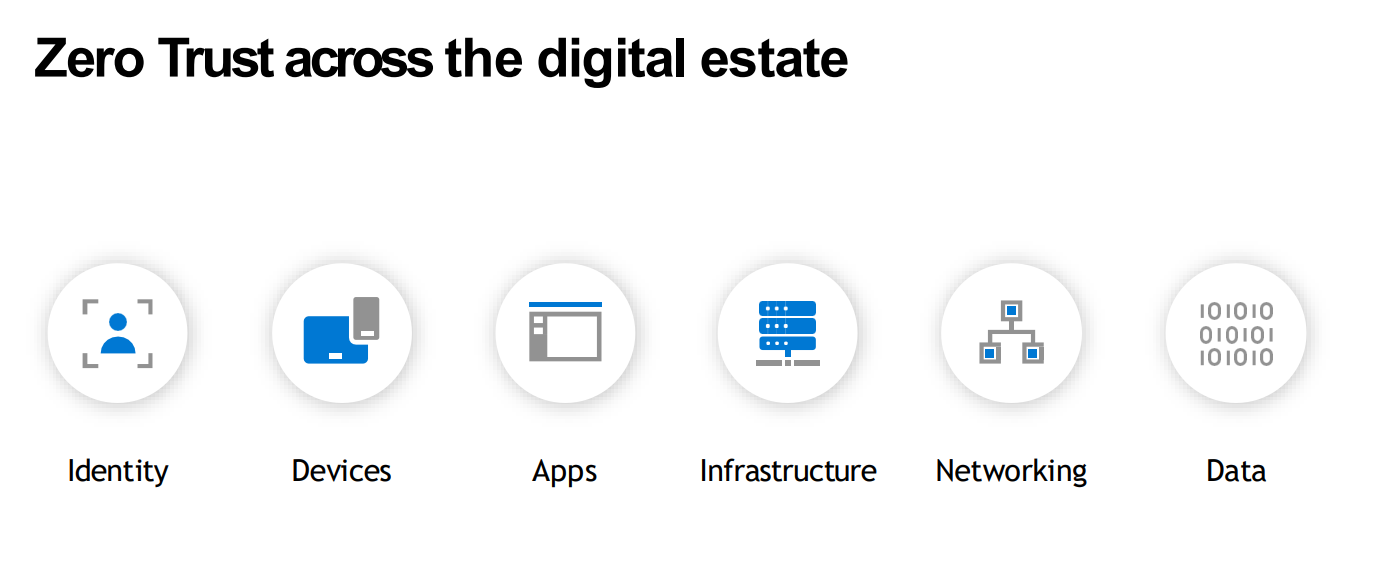

Phương pháp tiếp cận Zero Trust nên mở rộng trong toàn bộ lĩnh vực kỹ thuật số và đóng vai trò như một phương thức bảo mật tích hợp và chiến lược end-to-end. Điều này được thực hiện bằng cách triển khai các công nghệ và kiểm soát Zero Trust trên sáu yếu tố nền tảng: identities, devices, applications, data, infrastructure và networks. Mỗi yếu tố trong số sáu yếu tố nền tảng này là một nguồn tín hiệu (source of signal).

Identities : Identities cho dù đại diện cho người dùng, dịch vụ hay thiết bị IOT, hãy xác định mặt phẳng điều khiển Zero Trust/Zero Trust control plane. Khi một identity (danh tính) cố gắng truy cập một tài nguyên, giải pháp cần xác minh danh tính đó bằng xác thực mạnh, đảm bảo quyền truy cập tuân thủ cho danh tính đó và tuân theo các nguyên tắc truy cập đặc quyền ít nhất.

Device: Sau khi Identity đã được cấp quyền truy cập vào tài nguyên, dữ liệu có thể chuyển đến nhiều thiết bị khác nhau từ thiết bị IoT đến điện thoại thông minh, xu hướng tự mang thiết bị cá nhân đến nơi làm việc BYOD (bring your own device) dẫn đến thiết bị cần được quản lý cho đối tác và khối lượng công việc (workloads) on-premises tới các máy chủ được lưu trữ trên đám mây (cloud). Sự đa dạng này tạo ra một khu vực bề mặt tấn công lớn, yêu cầu giải pháp Zero Trust giám sát và thực thi tình trạng và tuân thủ của thiết bị để truy cập an toàn.

Applications: Các ứng dụng (application) và API cung cấp giao diện mà dữ liệu được sử dụng. Các biện pháp kiểm soát và công nghệ nên được áp dụng để khám phá Shadow IT, đảm bảo quyền thích hợp trong ứng dụng (application), gate access dựa trên phân tích thời gian thực, giám sát hành vi bất thường, kiểm soát hành động của người dùng và xác thực các tùy chọn cấu hình an toàn.

Data: Cuối cùng, các nhóm bảo mật tập trung vào việc bảo vệ dữ liệu. Khi có thể, dữ liệu phải vẫn an toàn ngay cả khi dữ liệu đó rời khỏi các thiết bị, ứng dụng, cơ sở hạ tầng và mạng mà tổ chức kiểm soát. Dữ liệu phải được phân loại (classified), gắn nhãn (labeled) và mã hóa (encrypted), đồng thời hạn chế truy cập dựa trên các thuộc tính đó (attributes).

Infrastructure: Cơ sở hạ tầng (cho dù máy chủ on-premises, máy ảo trên đám mây, container hoặc micro-services) đại diện cho một vectơ mối đe dọa quan trọng. Đánh giá phiên bản, cấu hình và quyền truy cập JIT để tăng cường khả năng bảo vệ, sử dụng phép đo từ xa để phát hiện các cuộc tấn công và các hoạt động bất thường, đồng thời tự động chặn và gắn cờ (flag) các hành vi nguy hiểm và thực hiện các hành động bảo vệ.

Network : Tất cả dữ liệu cuối cùng được truy cập qua cơ sở hạ tầng mạng. Kiểm soát mạng có thể cung cấp các kiểm soát quan trọng trong pipe để nâng cao khả năng hiển thị và giúp ngăn chặn những kẻ tấn công di chuyển ngang qua mạng. Mạng nên được phân đoạn (bao gồm micro segmentation trong mạng sâu hơn) và nên sử dụng biện pháp bảo vệ mối đe dọa theo thời gian thực, mã hóa đầu cuối (end-to-end encryption), giám sát (monitor) và phân tích (analytics).

Cải thiện khả năng hiển thị và tự động hóa bảo mật

Vì Zero Trust chủ yếu dựa vào tích hợp tín hiệu và giải pháp để thành công, cung cấp khả năng hiển thị rõ ràng hơn về bối cảnh mối đe dọa và triển khai tự động hóa bảo mật. Security Operations Center (SOC) nên có một nhóm ứng phó sự cố nhiều tầng sử dụng khả năng phát hiện mối đe dọa tiên tiến và quản lý cảnh báo do AI điều khiển để cắt bỏ các thông báo sai và đưa ra các cảnh báo bảo mật được ưu tiên. Ứng phó với các sự cố thông thường, chẳng hạn như từ chối quyền truy cập vào các thiết bị bị nhiễm, nên được tự động hóa để cải thiện thời gian phản hồi và giảm nguy cơ rủi ro.

Các mô hình triển khai Zero Trust khác nhau

|

Traditional |

Advanced |

Optimal |

|

|---|---|---|---|

|

Identities |

identity provider on-premises được sử dụng. |

Cloud identity liên kết với on-premises system. |

authentication (xác thực) không cần password. |

|

Devices |

Thiết bị được join vào domain và được quản lý bởi các giải pháp như Group Policy Object hay Config Manager. |

Thiết bị được đăng ký với cloud identity provider. |

Endpoint Threat Detection được sử dụng để giám sát rủi ro thiết bị. |

|

Apps |

App on-premises được truy cập thông qua physical networks hay VPN. |

Các ứng dụng on-premises có khả năng truy cập internet và các ứng dụng đám mây được định cấu hình bằng SSO. |

Tất cả các ứng dụng đều khả dụng bằng cách sử dụng quyền truy cập đặc quyền ít nhất với xác minh liên tục. |

|

Infrastructure |

Quyền được quản lý (permission) theo cách thủ công trên các môi trường. |

Workloads được monitor và cảnh báo khi có các hoạt động bất thường. |

Các triển khia không được xác thực sẽ bị chặn và cảnh báo. |

|

Network |

network security perimeters & flat open network . |

Many ingress/egress cloud micro-perimeters with some micro-segmentation. |

Fully distributed ingress/egress cloud micro-perimeters and deeper micro-segmentation. |

|

Data |

Quyền truy cập được điều chỉnh bởi perimeter control, không phải data sensitivity. |

Dữ liệu được phân loại và gắn nhãn thông qua các phương pháp regex / keyword. |

Phân loại (Classification) được tăng cường bởi các mô hình học máy thông minh. |

Khi bạn bắt đầu đánh giá mức độ sẵn sàng của Zero Trust và bắt đầu lên kế hoạch về những thay đổi để cải thiện khả năng bảo vệ trên identities, devices, applications, data, infrastructure và networks hãy xem xét các khoản đầu tư quan trọng này để giúp thúc đẩy việc triển khai Zero Trust của bạn hiệu quả hơn.

- Xác thực mạnh mẽ/Strong authentication. Đảm bảo xác thực đa yếu tố mạnh mẽ và phát hiện rủi ro phiên làm xương sống trong chiến lược truy cập để giảm thiểu nguy cơ xâm phạm identities.

- Tiếp cận thích ứng dựa trên chính sách/Policy-based adaptive access. Xác định các chính sách truy cập được chấp nhận cho các tài nguyên và thực thi chúng bằng một công cụ chính sách bảo mật nhất quán cung cấp cả quản trị và thông tin chi tiết về các khác biệt.

- Phân đoạn vi mô/Micro-segmentation. Vượt ra ngoài phạm vi dựa trên mạng tập trung đơn giản sang phân đoạn toàn diện và phân tán bằng cách sử dụng các phạm vi micro-perimeters do phần mềm xác định.

- Tự động hóa/Automation. Đầu tư vào cảnh báo và khắc phục tự động để giảm thời gian phản hồi trung bình (MTTR) của bạn đối với các cuộc tấn công.

- Trí tuệ và AI/Intelligence and AI. Sử dụng trí thông minh đám mây và tất cả các tín hiệu có sẵn để phát hiện và phản ứng với các bất thường về truy cập trong thời gian thực.

- Phân loại và bảo vệ dữ liệu/Data classification and protection. Khám phá (discover), phân loại (classify), bảo vệ (protect) và giám sát (monitor) dữ liệu nhạy cảm để giảm thiểu khả năng bị lộ thông tin bởi sự xâm nhập độc hại.

Tại sao nên lựa chọn DHTech Solution?

|

Giải pháp toàn diện

|

Hỗ trợ kỹ thuật nhanh chóng

|

Tư vấn và bảo trì chuyên nghiệp

|

| DHTech Solution cung cấp một loạt các dịch vụ từ phần mềm, phần cứng đến dịch vụ IT, giúp doanh nghiệp có thể đáp ứng tất cả nhu cầu công nghệ của mình một cách hiệu quả. |

Thời gian phản hồi nhanh chóng, chỉ trong vòng 10 phút cho yêu cầu dịch vụ và có mặt tại chỗ trong vòng 2 giờ tại TP.HCM, TP. Hà Nội. Điều này đảm bảo rằng các vấn đề của khách hàng được giải quyết kịp thời. |

DHTech không chỉ cung cấp giải pháp mà còn hỗ trợ tư vấn, bảo trì hệ thống IT, đảm bảo sự hoạt động ổn định và hiệu quả của cơ sở hạ tầng CNTT. |

|

Đội ngũ chuyên gia

|

Dịch vụ khách hàng tận tâm

|

Giải pháp an toàn và bảo mật:

|

| Với đội ngũ kỹ thuật viên giàu kinh nghiệm và trình độ chuyên môn cao, DHTech cam kết mang đến những giải pháp tốt nhất cho doanh nghiệp. |

DHTech chú trọng đến sự hài lòng của khách hàng, luôn sẵn sàng lắng nghe và đáp ứng nhu cầu của từng khách hàng một cách cá nhân hóa. |

Đặc biệt trong thời đại số hiện nay, DHTech chú trọng đến việc cung cấp các giải pháp bảo mật giúp bảo vệ dữ liệu và tài sản công nghệ của doanh nghiệp. |

>>>>>> Việc lựa chọn DHTech Solution sẽ giúp doanh nghiệp tiết kiệm thời gian và chi phí, đồng thời nâng cao hiệu suất làm việc thông qua các giải pháp công nghệ tiên tiến.